کمیاب آموزش

نرم افزار،مطالب و آموزش های کیاب و کاربردیکمیاب آموزش

نرم افزار،مطالب و آموزش های کیاب و کاربردی چگونه متوجه شویم فردی مخفیانه کامپیوتر ما را چک کرده است یا خیر؟

شناسایی دسترسی غیر مجاز به کامپیوتر

آیا روی کامپیوتر شخصی یا کاری خود اسناد شخصی و محرمانهای دارید؟ چگونه میتوانید متوجه شوید که در غیاب شما فردی کامپیوتر شما را روشن نکرده و فایلهای شخصی یا فعالیتهای روزانه شما را مورد بررسی قرار نداده است؟ ما در این مقاله راهکارهایی به شما معرفی میکنیم که از طریق آنها میتوانید بررسی کنید که آیا کاربری غیر مجاز کامپیوتر شما را روشن کرده و مهمتر از آن چه کاری روی سامانه شما انجام داده است.

کاربران و به ویژه کارمندان شاغل در سازمانها و شرکتها سعی میکنند از طریق بهکارگیری مکانیزمهایی همچون گذرواژه برای ورود به سیستم یا نرمافزارهای رمزنگار از دادههای محرمانه خود محافظت کنند. اما بعضی مواقع ممکن است به واسطه مشلغه کاری فراموش کنند که پیش از ترک کامپیوتر، آنرا قفل کرده یا از محیط دسکتاپ خارج شوند. اما برای آنکه بدانید در غیاب شما چه فایلهایی روی کامپیوتر شما مشاهده شده یا چه بخشهایی از کامپیوتر شما مورد بازدید قرار گرفتهاند تکنیکهای جالبی وجود دارد.

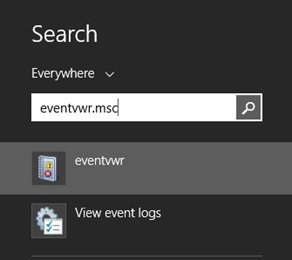

راهکار اول، از Event Viewer ویندوز استفاده کنید

به منوی شروع رفته و روی گزینه Run (ترکیب کلیدهای Windows+R) کلیک کنید. در کادر ظاهر شده عبارت eventvwr.msc را نوشته و کلید اینتر را فشار دهید.

شناسایی دسترسی غیر مجاز

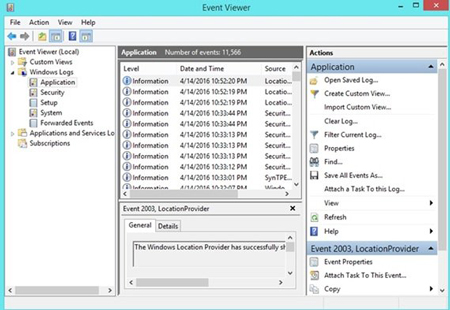

با اینکار پنجره مربوط به رویدادهای ویندوز ظاهر میشود.

در پنجره ظاهر شده در سمت چپ پوشه Windows Logs را باز کرده و سپس روی گزینهSystem کلیک کنید. با این کار گزارشهای ثبت شده در ارتباط با دادههای به کار گرفته شده و همچنین تاریخ و زمان را مشاهده خواهید کرد. اکنون به سادگی مشاهده میکنید کامپیوتر شما آخرین بار چه زمانی مورد استفاده قرار گرفته است. همچنین از گزینه Applications نیز برای این منظور میتوانید استفاده کنید.

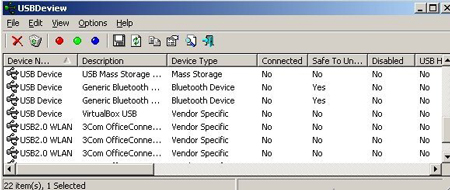

راهکار دوم، از برنامه USBDeview برای مشاهده دستگاههای متصل یا نصب شده استفاده کنید

USBDeview یک برنامه کوچک است که هر زمان دستگاههای قابل حمل به سامانهای متصل شوند اطلاعات مربوط به این دستگاهها را ضبط میکند. زمانی که یک حافظه فلش به کامپیوتر شما متصل میشود گزارش کاملی از سوی این ابزار آماده میشود.

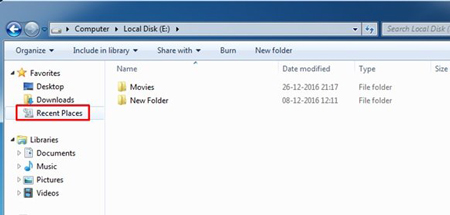

راهکار سوم از قابلیت Recent Places ویندوز استفاده کنید

قابلیت Recent Places ویندوز همه فایلها و پوشههایی که به تازگی در کامپیوتر شما باز شدهاند را نشان میدهد. در نتیجه به راحتی متوجه میشوید در غیاب شما چه فایلها یا پوشههایی مشاهده شدهاند.

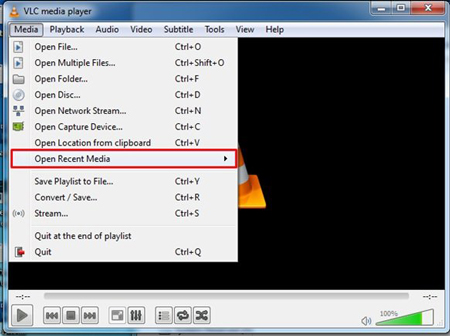

راهکار چهار، تاریخچه برنامه VLC

اگر برنامه VLC video player را روی کامپیوتر خود نصب کردهاید از طریق گزینه Open Recent Media تاریخچه ویدیوهایی که از سوی این برنامه پخش شده است قابل مشاهده است.

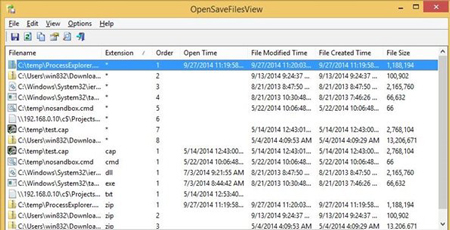

راهکار پنجم، از برنامه Open Saved Files استفاده کنید.

Open Vase Files View یک ابزار ساده است که فهرستی از فایلهایی که به تازگی در کامپیوتر شما مورد جستوجو قرار گرفتهاند را نشان میدهد. اگر کاربری در غیاب شما فایلها را دستکاری کرده یا آنها را مورد دسترسی قرار داده است از طریق این ابزار گزارشی در این خصوص مشاهده خواهید کرد.

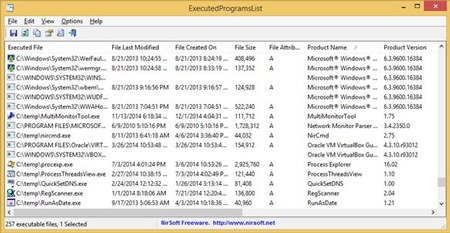

راهکار ششم، از برنامه Executed Programs List استفاده کنید

Executed Programs List یک ابزار کاربردی است که فهرستی از برنامهها و فایلهای اجرایی که روی کامپیوتر شما اجرا شده است را نشان میدهد. اگر شخصی به شکل مخفیانه از کامپیوتر شما استفاده کرده و به شکل غیر معمولی یک فایل اجرایی را به کار گرفته است، شما به سادگی میتوانید این موضوع را متوجه شوید.

کد های مخفی اندروید

کد های مخفی اندروید

Android به زبان ساده سیستم عاملی است برای تبلت ها وگوشی های موبایل که با بیش از ۳۰ کمپانی معروف پشتیبانی می شود.اندروید دارای کد ها و ترفند هایی است که شما با استفاده از آن ها میتوانید از حداکثر امکانات این سیستم عامل استفاده کنید و به کاربران حرفه ای این سیستم عامل بپیوندید. اگر شما هم از دستگاه های اندرویدی استفاده میکنید حتما این مقاله را مشاهده کنید.

- نگه داشتن دکمه Home برای دیدن برنامه های باز و انتخاب کردن آنها

- در حالی که دستگاه خاموش است، روشن کردن + نگه داشتن دکمهBack برای رفتن به صفحه FastBoot

- در حالی که دستگاه خاموش است، روشن کردن + نگه داشتن دکمه Home برای رفتن به صفحه Boot2 جهت کارهای: نصب رم، بکاپ و رستور اندرویید، Factory Reset

- نمایش شماره IMEI گوشی #۰۶#*

- تنظیمات کلی گوشی*#*#۴۶۳۶#*#*

- فعال سازی شماره گیری صوتی*#*#۸۳۵۱#*#*

- غیر فعال کردن حالت شماره گیری صوتی *#*#۸۳۵۰#*#*

- کدی برای از کار انداختن PUK کد برای تماسهای اضطراری **۰۵**وارد کردن پین کد جدید >*<وارد کردن دوباره پین کد جدید >

- #*#*#۴۶۳۶#*#*:با تایپ این کد می توانید اطلاعات تلفن از قبیل اطلاعات در مورد باطری، تاریخچه کارکرد باطری و وضعیت کاربری آن را ببینید.

- *#*#۷۷۸۰#*#* :با این کد گوشی شما factory data reset می شود، یعنی اینکه موبایل به تنظیمات پیش فرض کارخانه برمی گردد و این اطلاعات از درون آن حذف می شوند: اکانت های گوگل که روی موبایل تعریف شده یا با آن در ارتباط باشند تنظیمات و اطلاعات ذخیره شده در اپلیکیشن ها و سیستم اپلیکیشن های دانلود شده، اما این دستور کاری به برنامه های سیستمی، اپلیکیشن ها و همچنین اطلاعات کارت حافظه ندارد.

- *۲۷۶۷*#۳۸۵۵ :این دستور هم مانند کد بالا عمل میکند اما همه چیز را از فایل و فولدر گرفته تا اطلاعات و تنظیمات حافظه داخلی تلفن، پاک می کند و سپس فریم ویر (firmware) گوشی را از دوباره نصب می کند. پس در استفاده از این کد نهایت دقت را به کار ببرید و مراقب باشید.

- *#*#۳۴۹۷۱۵۳۹#*#* :این کد اطلاعاتی درباره دوربین گوشی را به شما نشان داده و گزینه های زیر را هم در اختیارتان می گذارد: آپدیت فریم ویر دوربین در ایمیج (هیچ گاه این گزینه را امتحان نکنید) آپدیت فریم ویر دوربین روی کارت حافظه SD نمایش ورژن فریم ور دوربین شمارش تعداد آپدیت فریم ور

- *#*#۷۵۹۴#*#* :عملکرد دکمه قطع مکالمه/پاور (End Call/Power) را تغییر می دهد. شما می توانید شیوه عملکرد این کلید را خودتان تنظیم کنید.

- *#*#۲۷۳۲۸۳*۲۵۵*۶۶۳۲۸۲*#*#* :این کد به شما امکان پشتیبان گیری(back-up) از فایل های چند رسانه ای همچون عکسها، فیلم ها، آهنگ ها و یادداشت های صوتی را می دهد

کدهای تست سخت افزاری (وای فای، بلوتوث، جی پی اس)

- *#*#۲۳۲۳۳۹#*#* —*#*#۵۲۶#*#* —*#*#۵۲۸#*#* : تست کارت شبکه بیسیم موبایل

- *#*#۱۴۷۲۳۶۵#*#* —*#*#۱۵۷۵#*#* : تست GPS

- *#*#۲۳۲۳۳۱#*#* :تست بلوتوث

- *#*#۸۲۵۵#*#* : ورود به بخش سرویس کنترل و تظارت Gtalk

کدهای مخفی برای تست های مختلف کارخانه ای

- *#*#۰۲۸۳#*#* : تست سیگنال

- *#*#۰*#*#* : تست ال سی دی

- *#*#۲۶۶۳#*#* : ورژن صفحه لمسی

- *#*#۰۸۴۲#*#* : تست ویبره و نور صفحه کلید

- *#*#۲۶۶۴#*#* : تست صفحه لمسی

- *#*#۳۲۶۴#*#* :نمایش ورژن رم

- *#*#۰۶۷۳#*#* *#*#۰۲۸۹#*#* : تست صدای زنگ

8 نکته در خصوص باجافزار وانا کرای (WannaCry) که لازم است بدانید

در روزهای گذشته خبر انتشار و شیوع باجافزار واناکرای به یکی از داغترین خبرهای دنیای فناوری تبدیل شده است. این باجافزار بیش از ۳۰۰ هزار رایانه را در بیش از ۱۵۰ کشور جهان آلوده کرده است و موجب هراس گستردهای در میان کاربران رایانه در جهان شده است. در اینترنت نیز اطلاعات زیادی در خصوص این باجافزار وجود دارد اما اغلب آنها نادرست بوده و غیرقابل اتکا هستند. محافظت در مقابل چیزی که از آن اطلاعات صحیحی ندارید دشوار است. از این رو در این مطلب راهنمای کوتاه اما کاملی در خصوص باجافزار WannaCry (میخوای گریه کنی) تهیه کردهایم که شما را با این باجافزار و راههای مقابله با آن آشنا میکند.

1. باجافزار WannaCry چیست؟

باجافزار WannaCry (همچنین معروف به WannaCrypt، Wana Decrypt، WCryو WanaCrypt0r) همانطور که از نامش مشخص است نوعی باجافزار است. باجافزار در واقع معادل دیجیتالی گروگانگیر است. چیزی ارزشمند را از شما میگیرد و در ازای دریافت باج آن را به شما پس میدهد. آن چیز ارزشمند میتواند اطلاعات و فایلهای شخصی شما در رایانه باشد. در مورد WannaCry، باجافزار فایلهای موجود در رایانه را رمزنگاری میکند و جهت بازگشایی مجدد آنها از کاربر درخواست مبلغی به عنوان باج میکند.

یک باجافزار میتواند از طریق لینکها و فایلهای آلوده در ایمیلها یا وبسایتهای نامعتبر گسترش پیدا کند. WannaCry جدیدترین نسخهی زنجیرهی طولانی باجافزارها است که از دههی ۱۹۹۰ میلادی برای اخاذی از افراد مورد استفاده قرار میگیرند.

2. WannaCry چرا از دیگر باجافزارها متمایز است؟

WannaCry با وجود این که یک باجافزار است اما دلایلی وجود دارد که باعث شده است بتواند در یک زمان کوتاه شمار زیادی از رایانهها را آلوده کند. به طور معمول، یک باجافزار نیازمند آن است که کاربر ابتدا بر روی لینکی کلیک کند تا سپس بتواند خود را نصب نماید. در نتیجه در هر زمان یک قربانی خاص را هدف قرار میدهد.

اما WannaCry از یک کد مخرب (اکسپلویت) در بلوک پیام سرور (Server Message Block یا SMB) برای آلودگی کل شبکه استفاده میکند. SMB پروتکلی است که توسط شبکه برای به اشتراکگذاری اطلاعات، فایلها، پرینترها و... استفاده میشود. در نتیجه اگر حتی یک رایانه در شبکه توسط کلیک بر روی لینک آلوده به باجافزار WannaCry آلوده شود، تمامی رایانههای متصل به شبکه به این باجافزار آلوده میشوند.

3. آژانس امنیت ملی آمریکا چگونه به خلق WannaCry کمک کرده است؟

آژانس امنیت ملی ایالات متحده آمریکا یا NSA به عنوان یک منبع اصلی از کدهای مخربی که برای جاسوسی افراد استفاده میشود شناخته میشود. غولهای فناوری همواره با NSA بر سر انتشار این کدها جهت رفع و مقابله با آنها به مشکل خوردهاند. تا زمانی که گروه هکری Shadow Brokers موفق به دستیابی به شمار زیادی از این کدهای مخرب و انتشار آنها شد. در میان کدهای مخرب افشاشده ابزاری به نام EternalBlue وجود داشت که با استفاده از اکسپلویت SMB اجازهی ارسال فایل بدون نیاز به تاییدیه کاربر را در ویندوز میداد.

اگر چه مایکروسافت چند روز بعد از این افشاگری یک وصلهی امنیتی را منتشر کرد اما شمار زیادی از کاربران پیش از آغاز حملهی WannaCry اقدام به نصب این وصلهی امنیتی نکرده بودند. سازندگان WannaCry با استفاده از این کد مخرب افشاشده در باجافزار خود اقدام به حمله به رایانههای سراسر جهان کردهاند. در نتیجه NSA با فعال نگه داشتن این کدهای مخرب و عدم محرمانه نگهداشتن مناسب آنها که منجر به سرقت توسط هکرها شد، به طور غیرمستقیم کمک زیادی به خلق WannaCry و شیوع آن کرده است.

4. چه کسی در پشت حملات باجافزار WannaCry قرار دارد؟

دو شرکت فناوری ادعا کردهاند که شباهت زیادی میان WannaCry و یک باجافزار قدیمیتر که در سال ۲۰۱۵ توسط هکرهایی با نام Lazarus Group توسعه داده شده بود وجود دارد. اعتقادی که وجود دارد این است که این گروه هکری در کره شمالی اداره میشود و بنا بر گزارشها حتی توسط دولت کره شمالی نیز پشتیبانی میگردد. این گروه بیشتر به دلیل حملهای که در سال ۲۰۱۴ به شرکت سونی داشت شناخته میشود.

شرکت Kaspersky Labs و همچنین یکی از موسسین Comae Technologies به طور جداگانه از شباهت کدهای میان باجافزار Lazarus و WannaCry گزارش دادهاند. اگر چه این موضوع همچنان تأیید نشده است اما احتمال زیادی وجود دارد که گروه Lazarus و همچنین کره شمالی در پشت این حملات قرار داشته باشد.

5. آسیبپذیری سیستمها در برابر حملهی WannaCry

یکی از دلایلی که باعث شده است حملهی WannaCry بسیار موفق باشد طبیعت تکهتکهی اکوسیستم ویندوز است. بسیاری از شبکهها همچنان از نسخههای مختلف ویندوز از جمله ویندوز XP و ویندوز سرور ۲۰۰۳ استفاده میکنند که تاریخ مصرف آنها به اتمام رسیده است و دیگر توسط مایکروسافت پشتیبانی نمیشوند. از آنجایی که (ترفندستان) این نسخههای قدیمی دیگر پشتیبانی نمیشوند، وصلههای امنیتی و نرمافزاری برای کدهای مخرب کشفشده را دریافت نمیکنند و برای چنین حملاتی بسیار مستعد محسوب میشوند.

WannaCry طیف گستردهای از سیستمهای ویندوزی از جمله ویندوز XP، ویندوز ویستا، ویندوز ۷، ویندوز ۸، ویندوز ۸.۱ و ویندوز ۱۰ را هدف قرار داده است. در یک کلام، اگر شما وصله امنیتی اکسپلویت SMB را بر روی ویندوز خود دریافت نکرده و نصب نکرده باشید، در برابر حملهی باجافزار WannaCry آسیبپذیر هستید.

6. مبلغ باج چقدر است و آیا باید آن را پرداخت کنید؟

هنگامی که WannaCry با موفقیت به سیستم شما حمله کرد، پنجرهای برایتان نمایان میشود که به شما میگوید سیستم شما رمزنگاری شده است. لینک یک کیف پول بیتکوین نیز در پایین صفحه قرار دارد و از شما میخواهد برای آزادسازی اطلاعاتتان مبلغ ۳۰۰ دلار آمریکا در واحد پولی بیتکوین پرداخت کنید. اگر تا ۳ روز اقدام به انجام این کار نکنید مبلغ باج دو برابر شده و ۶۰۰ دلار تغییر میکند. همچنین اخطاری نمایان میشود که اگر تا یک هفته دیگر باج را پرداخت نکنید اطلاعات شما برای همیشه حذف میگردد.

از نظر اخلاقی درست نیست که هیچگاه مبلغ درخواستی توسط اخاذیکنندگان را به آنها پرداخت کنید. اما جدا از این موضوع، تاکنون گزارشی مبنی بر این که شخصی بعد از پرداخت پول دسترسی مجدد به اطلاعات خود را پیدا کرده است مخابره نشده است. در نتیجه اگر مایل هستید مبلغ باج را پرداخت کنید هیچ تضمینی وجود ندارد که مجدد به فایلهای خود دسترسی پیدا کنید و چنین کاری تنها هکرها را به حملهی مجدد به شما تشویق میکند. در نتیجه هرگز نبایستی مبلغ باج را (هر چقدر که باشد) پرداخت کنید.

7. چه میزان باج تاکنون توسط هکرها دریافت شده است؟

با وجود اطلاعرسانیهایی که در خصوص عدم پرداخت باج به هکرها شده است بسیاری از افراد از ترس از دست دادن اطلاعات خود و به امید آن که باجگیرها سر حرف خود باقی بمانند آن را پرداخت کردهاند. یک ربات توئیتری با نام actual_ransom توسط یکی از توسعهدهندگان شرکت Quartz با نام کیت کولینز ایجاد شده است که مبلغ باج پرداختشده توسط کاربران جهان را پیگیری میکند.

در واقع این ربات، شمارهی کیف پولهای بیتکوین این باجافزار را همواره رصد میکند و هر مبلغی که به حساب آنها اضافه شود را در قالب یک توئیت منتشر میکند. در پایان هر روز نیز مبلغ کل باجی که تاکنون پرداختشده است را منتشر میکند. تا زمان نگارش این مطلب مبلغ کل باج که به هکرها پرداخت شده است بیش از 94 هزار دلار آمریکا بوده است.

8. محافظت از رایانه در برابر باجافزار WannaCry

تا زمانی که شما به عنوان یک کاربر هوشیار نباشید، هیچچیز نمیتواند به طور کامل محافظت در برابر یک باجافزار را تضمین کند. در این زمینه یک سری نکات پایه وجود دارد: از سایتهای نامعتبر چیزی دانلود نکنید، فایلهای ناشناس را در ایمیلهای دریافتی دانلود نکنید و لینکهای ناشناس را باز نکنید و همواره ایمیل فرستنده را چک نمایید تا منبع آن تأیید شود.

جدا از هوشیار بودن، اطمینان پیدا کنید یک بکاپ از تمامی اطلاعات مهم خود در رایانه در اختیار دارید تا در زمانی که مورد حمله قرار گرفتید، خیالتان از بابت اطلاعات مهم راحت باشد. همچنین همواره آخرین بهروزرسانیهای امنیتی ویندوز را نصب نمایید. مایکروسافت وصلهی امنیتی مخصوص اکسپلویت SMP را حتی برای نسخههای پشتیبانینشدهی ویندوز نظیر ویندوز XP منتشر کرده است. در نتیجه اگر تاکنون آن را دریافت نکردهاید هماکنون اقدام به بهروزرسانی ویندوز کنید.